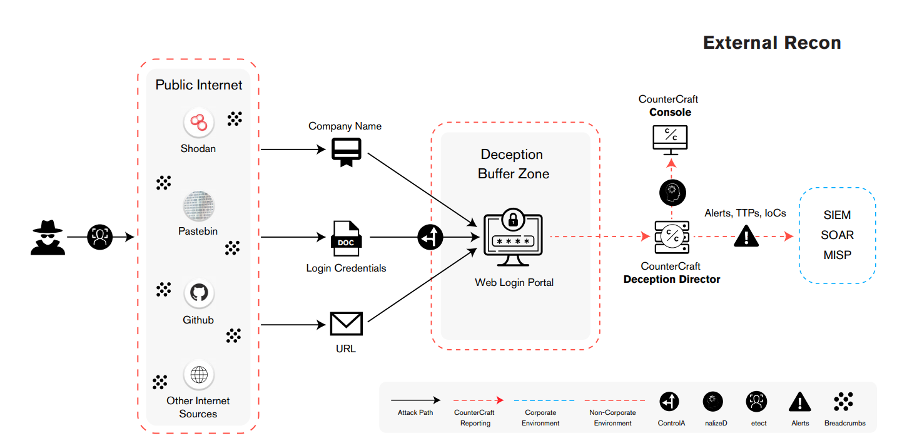

De geautomatiseerde cyberdeceptie technologie oplossing van CounterCraft biedt de mogelijkheid om aanvallen vroegtijdig te kunnen detecteren - zelfs vóórdat zich een inbreuk voordoet; verzamel realtime informatie over dreigingen die specifiek zijn voor uw organisatie; en bescherm uw organisatie pro-actief door uw verdediging zodanig aan te passen zodat u aanvallen kunt stoppen.

CounterCraft maakt gebruikt van social engineering technieken om potentiele aanvallers tijdig op te kunnen sporen. Technische informatie wordt geplaatst op een plek in de omgeving waar een potentiële hacker het kan vinden als hij op zoek gaat naar de ‘informatie’ over het netwerk.

De deceptie ‘buffer zone-infrastructuur’ wordt geheel gehost in de cloud. In de deceptie bufferzone zullen externe services de aanvallers een geloofwaardig doelwit bieden.

Wanneer een aanvaller interactie zoekt met de ‘misleidings’ bufferzone, wordt er onmiddellijk een waarschuwing verzonden vanaf de CounterCraft console en begint de uitgebreide- en gerichte verzameling van dreigingsinformatie.

Het resultaat hievan is bruikbare informatie over dreigingen met verrijking in de vorm van TTP's (MITRE ATT&CK) en IoC's, inclusief IP-adressen, en credentials die tijdens de aanval worden gebruikt door de kwaadwillenden. De dreigingsinformatie kan vervolgens worden gezonden naar externe securitytools zoals MISP, een SIEM of een SOAR platform.

Het doel van de CounterCraft pre-break intelligence service is om aanvallen af te weren van de externe infrastructuur van de organisatie door een ‘deceptie bufferzone’ in te zetten. De CounterCraft pre-break intelligence service levert real-time intelligence die kan worden gebruikt om uw security ‘schild’ verder te versterken.

Deploy; rol de voor de deceptie omgeving benodigde apparaten uit. Deze omgeving bevat de te gebruiken ‘broodkruimels’ en de hiermee gemoeide IT-middelen. In deze fase wordt de gehele deceptie omgeving verder geconfigureerd, getest en uitgerold.

Discover; de kwaadwillenden volgen zonder dat ze het door hebben een van te voren opzettelijk verspreid spoor met broodkruimels om de omgeving te inventariseren en er aanvallen op te doen. Dit alles vindt plaats in de specifiek voor dit doel ingerichte omgeving die volledig wordt gecontroleerd door CounterCraft.

Detect; detecteren wanneer de aanvallers de omgeving aan het verkennen zijn binnen de speciaal voor dit doel gebouwde deceptiezone. U wordt hiervan direct op de hoogte gesteld.

Collect; het CounterCraft platform verzamelt continu in realtime informatie over hoe de aanvallers uw infrastructuur hebben ontdekt en welke technieken, middelen en procedures (TTP’s) ze gebruiken. U heeft toegang tot al deze informatie via een eenvoudig te bedienen en te begrijpen dashboard.

Protect; Maak de verkregen informatie relevant en bruikbaar en integreer deze onder andere met uw bestaande security maatregelen zoals een SIEM, een Threat Intel en/of een SOAR Platform.

Om dreigingen te kunnen begrijpen en deze snel en effectief het hoofd te kunnen bieden dienen uw bestaande security infrastructuur en ook uw mensen slimmer te werken, niet...

Read more

Rapid7 is één van de leiders op het gebied van Security Operations, en op een missie om succesvolle security oplossingen en diensten te ontwikkelen die voor iedereen...

Read more

Netwrix Auditor is een visibility- en governance platform waarmee organisaties inzicht kunnen krijgen in de changes, configuraties en toegang tot de systemen in de lokale...

Read more

De betaalbare, intuïtieve en eenvoudig te implementeren en beheren gecombineerde SIEM & SOAR oplossing van Logpoint haalt gebeurtenissen en incidenten uit de loginformatie...

Read more

Synack helpt organisaties met strategische penetratie testing en biedt volledige controle en zichtbaarheid om patronen en tekortkomingen in de security programma’s bloot te...

Read more

Cyber deceptie en versterking van threat intelligence over de gehele breedte met als doel om de gerichte aanvallen te kunnen detecteren, te onderzoeken en verder onder...

Read more

Swimlane is een van de pioniers op het gebied van security orchestration, automation en response, kortgezegd SOAR. Door tijdsintensieve handmatige processen en operationele...

Read more

DTEX ondersteunt wereldwijd honderden organisaties om hun personeel en hun data te beschermen en om operationele investeringen te kunnen doen waarbij de mens centraal staat.

Read more

Armis, hét bedrijf voor cyberbeveiliging en -beheer, beschermt het volledige aanvalsoppervlak en beheert de cyberrisico's van een organisatie in real-time.

Read more

Halcyon biedt een toonaangevende oplossing voor bescherming tegen Ransomware en andere vormen van geavanceerde malware.

Read more